【Google Cloud Next Tokyo 2025】TBS が挑むマルチクラウド運用と今後の展開:講演レポート

Google Cloud Next Tokyo 2025とは?

Google Cloud Next は、Google Cloud が主催する大規模なオンサイトイベントです。2025年8月5(火)と6日(水)の2日間、東京ビッグサイトで開催され、オンラインでのライブ配信も行われます。

本イベントでは、最新のクラウド技術や生成 AI ソリューションが紹介され、業界リーダーによるセッション、革新的なデモ、ネットワーキングの機会を通じて、Google Cloud が実現する未来を体験可能です。

セッション情報

| セッション名 | TBS が挑むマルチクラウド運用と今後の展開 |

|---|---|

| セッション概要 | 多くの企業がクラウド活用を深化させる中、TBS がどのようにマルチクラウド基盤を導入し、運用しているのか、そしてこれからどこに向かおうとしているのかをご紹介します。 クラウド基盤の運用内製化までの道のりや運用で直面した具体的課題とその対応を詳しく解説します。マルチクラウドの利点・難しさを踏まえ、クラウドコスト最適化やモダナイゼーションに向けた取り組み等といった今後の展望もお話しします。 |

セッション詳細

本講演で語られたマルチクラウド運用のリアルな道のりは、多くのインフラエンジニアにとって示唆に富む内容でした。

本セッションでは、放送というミッションクリティカルな領域で、いかにしてセキュリティを担保しながらクラウド活用を推進し、未経験者を含むチームがスキルを習得していったかが具体的に語られました。この記事では、その挑戦の軌跡と、マルチクラウド運用を成功に導くためのヒントを解説します。

なぜマルチクラウド導入に踏み切ったのか

講演企業がマルチクラウドの導入を決断した背景には、複数の要因が絡み合っていました。VMwareの更新時期を迎え、社内システムのクラウド移行が本格的に検討され始めたことが直接のきっかけです。社内では既にGoogle Workspaceの利用が浸透しており、親和性の高いGoogle Cloudの活用実績が複数あったことに加え、AWSの利用も進んでいました。

このような状況で、単一のクラウドに依存するリスクを回避し、将来的なBCP(事業継続計画)を強化する目的から、マルチクラウド運用という戦略が採用されました。これは、特定のクラウドの障害時にも事業を継続させるという、放送事業者ならではの視点が反映された結果と言えるでしょう。

セキュリティと効率化を両立する「自社クラウド基盤」

セッションの核となったのが、Google CloudとAWSを安全かつ便利に利用するために構築された「自社クラウド基盤」です。この基盤は、主に二つの柱で構成されています。一つはガードレールによるセキュリティガバナンスの強化、もう一つは機能の共通化による効率的な運用です。

ガードレールによるセキュリティガバナンスの強化

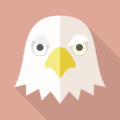

クラウド利用において、設定ミスによるセキュリティインシデントは最も避けたい事態の一つです。そこで、ユーザーが誤った操作をしたり、望ましくない設定を行ったりするのを防ぐための設定ポリシー、すなわち「ガードレール」を導入しました。

例えば、IAMにおいてはサービスアカウントキーの作成を禁止し、キー漏洩のリスクを根本から排除します。また、Compute EngineではパブリックIPの付与を禁止することで、VMインスタンスが意図せずインターネットに公開されるのを防ぎ、外部からの不要なアクセスや攻撃のリスクを低減させています。

これは運用担当者にとって非常に重要な考え方です。ガードレールは、単なる「禁止ルール」ではなく、エンジニアが安心してインフラを構築できる「安全網」として機能します。これにより、担当者はセキュリティの細部に常に神経を尖らせる必要なく、本来注力すべきアプリケーションやサービスの価値向上に集中できるようになるのです。

機能の共通化による運用効率の向上

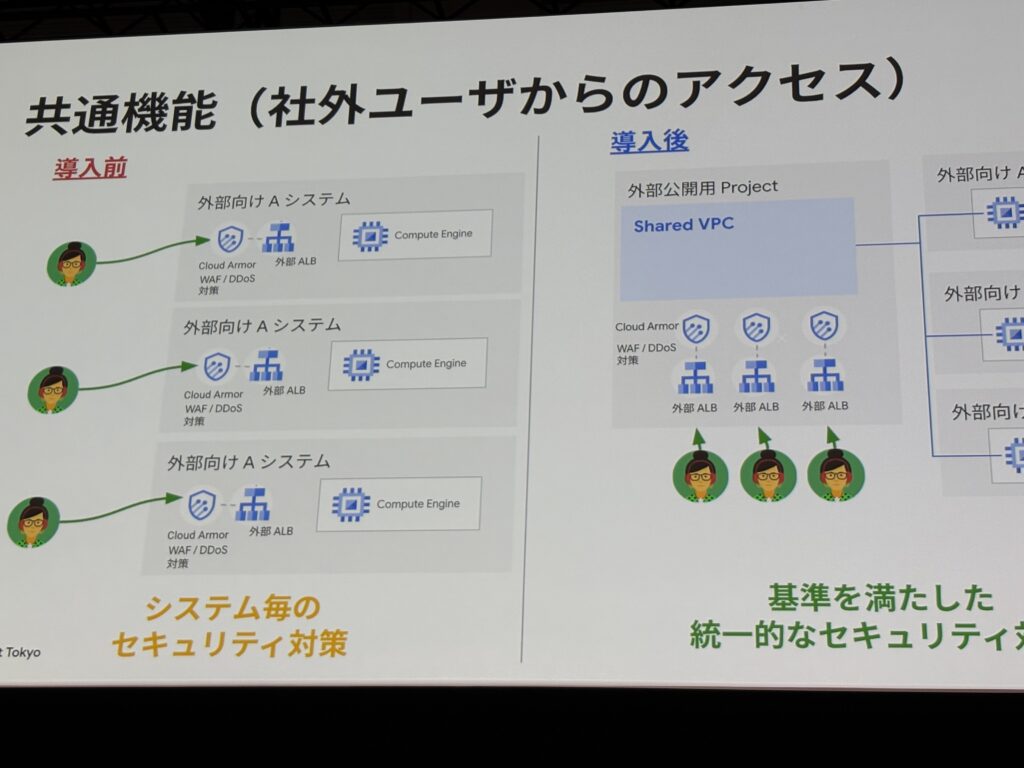

従来、外部公開システムを構築する際は、システムごとにGoogle Cloud ArmorによるWAF/DDoS対策などを個別に設定する必要があり、手間と設定のばらつきが課題でした。

これに対し、外部公開用の共用プロジェクトとShared VPCを設け、セキュリティ対策や外部ALBなどを共通機能として一元化しました。これにより、個別のシステムは共通化されたセキュリティ基盤を利用するだけで、基準を満たした均質なセキュリティ対策が適用されるようになります。

このアプローチは、運用の一元管理とガバナンス強化に直結し、チーム全体の生産性を大きく向上させます。

未経験者がスキルを習得し、内製化へ至るまでの道のり

このプロジェクトの特筆すべき点は、必ずしもクラウド経験が豊富なメンバーだけで構成されたチームではなかったことです。講演企業とグループ会社から集まったメンバーの中には、クラウドのプロジェクト経験がないエンジニアも含まれていました。

クラウドインテグレーターとの伴走

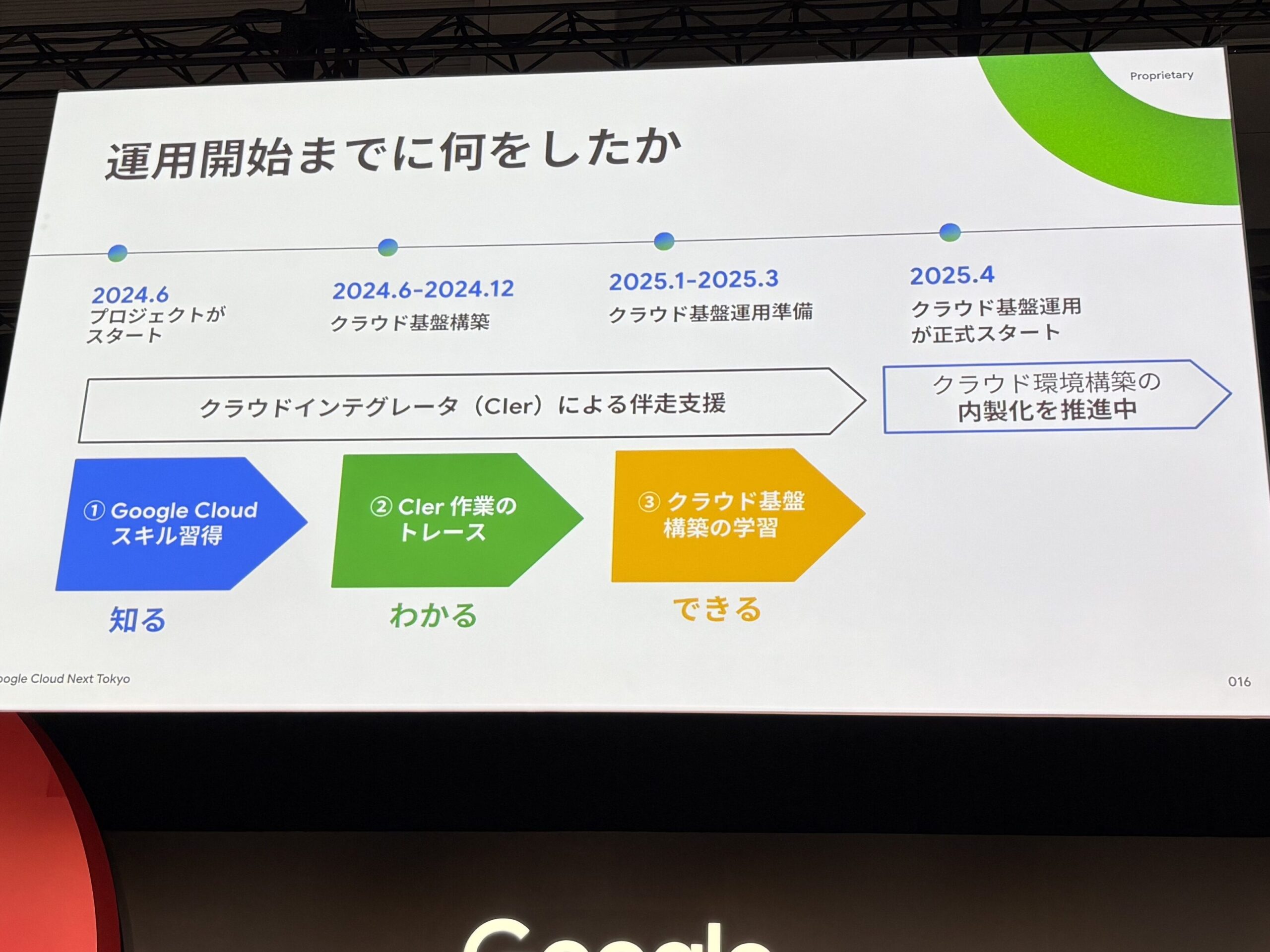

プロジェクトは2024年6月にスタートし、クラウドインテグレーター(CIer)による伴走支援のもと、クラウド基盤の構築が進められました。CIerは設計や構築を主導するだけでなく、担当者が実践形式で作業に参加する機会を設け、ノウハウの共有を積極的に行いました。画面共有や録画を通じて作業内容をトレースできるようにし、知識の移転を確実なものにしました。

「知る」から「できる」へのステップ

運用開始までの道のりは、「知る」「わかる」「できる」という3つのステップで定義されました。

| ステップ | 内容 |

|---|---|

| ① Google Cloudスキル習得 | Cloud Governance Workshopや放送局員向けのスキルチャレンジプログラムを通じて、基礎知識と実践スキルを学びます。 |

| ② CIer作業のトレース | CIerの環境構築作業を画面共有や録画で追い、実践的なノウハウを蓄積します。 |

| ③ クラウド基盤構築の学習 | サンドボックス環境での実践や公式ドキュメントの学習を通じて、自ら手を動かして構築する経験を積みます。 |

この学習プロセスは、クラウド運用内製化を目指す組織にとって理想的なモデルです。特にCIerが当初「IaCの学習コストは高い」と述べたのに対し、まずコンソール操作から始めて経験を積むというアプローチを選んだ点は重要です。

理論先行ではなく、まず「やってみる」ことで課題解決のサイクルを体感し、「知る」から「できる」へと着実にスキルを昇華させていった様子がうかがえます。

不足するスキルを仕組みでカバー

とはいえ、短期間で全てのスキルを完璧に習得するのは困難です。そこで、不足するスキルを「仕組み」でカバーするアプローチを取りました。

| 仕組み | 役割 |

|---|---|

| ガードレール | ポリシー違反の設定変更を不可能にし、重大な設定ミスを防ぎます。 |

| CIerによるアーキテクチャレビュー | クラウドネイティブなシステム構成について、専門家によるレビューで知識を補完します。 |

| CSPMによるクラウド設定不備の検知 | リスクのある設定をした場合にアラートが上がり、問題に早期に気づける体制を構築します。 |

これらの仕組みにより、経験が浅い担当者でも間違いに気づき、安全に運用できる環境が実現されています。

マルチクラウド運用で見えてきた効果と今後の展望

セッションでは、マルチクラウドを実際に運用してみて感じた良さと、新たに見えてきた課題についても語られました。

マルチクラウドの利点

| 利点 | 詳細 |

|---|---|

| 両クラウドの強みを活かした柔軟なシステム構築 | 利用ケースごとに最適なサービスや性能を持つクラウドを選択できます。 |

| 運用の堅牢性を考慮したシステム構築 | フェイルオーバー先としてマルチクラウドを活用し、可用性の高いシステムを実現できました。 |

| 問題事象を横展開でき、ノウハウの蓄積が倍 | 一方のクラウドで得た知見をもう一方にも応用でき、学習効果が高まります。 |

新たな課題と対策

一方で、運用が軌道に乗ってきたからこそ見えてきた課題もあり、それぞれに対して具体的な対策が検討されています。

| 課題 | 取り組みたい対策 |

|---|---|

| 通知ベースの運用/保守による担当者への負荷増大 | 運用プロセスの自動化による負荷の軽減 |

| 未検討のインフラスペックや大量の過去データによる費用増 | スペックの最適化、データ保存領域の再検討によるクラウド費用の削減 |

| クラウドシフトできていない多数のIaaSベースのシステム | CCoEの設立によるクラウドカルチャーの醸成 |

まとめ

この挑戦は、マルチクラウド運用が単なる技術的な課題ではなく、組織的な学習と文化醸成のプロセスであることを示しています。ガードレールという安全網を張り巡らせた上で、CIerと伴走しながら実践的な経験を積むというアプローチは、多くの企業にとって参考になるはずです。

もしあなたの組織がクラウド活用や内製化に課題を感じているなら、まずは小さな範囲でサンドボックス環境を構築し、実際に手を動かしてみることから始めてはいかがでしょうか。本事例が示すように、ステップバイステップで経験を積み重ねていくことこそが、複雑に見えるマルチクラウド運用を成功に導く最も確実な道と言えるでしょう。