【Microsoft Ignite 2025】未来のSOC構築の設計図:講演レポート

Microsoft Ignite 2025とは?

Microsoft Igniteは、マイクロソフトが年に一度開催する、ITプロフェッショナルや開発者、業界のリーダーたちを対象とした最大級のテクノロジーイベントです。AI、クラウド、セキュリティなどの最新技術やビジョンが発表され、世界中から注目されています。

今年のMicrosoft Igniteは、サンフランシスコとオンラインにて開催。「AIの時代にインパクトを与えるために必要なエッジを手に入れる」をテーマに、AIの活用がビジネスの中心となる中、その可能性を最大限に引き出すための知識やスキルを深める場となります。

セッション情報

| セッション番号 | BRK246 |

|---|---|

| セッション名 | Blueprint for Building the SOC of the Future(未来のSOC構築の設計図) |

| セッション概要 | セキュリティ運用の未来は、自律性、適応性、そして緊密な統合です。そして、マイクロソフトはその青写真(=設計図)を提示しています。 このセッションでは、Microsoft Sentinel と Defender を用いて、そのビジョンを実現する方法を学びます。 脅威をリアルタイムで検知・対応するだけでなく、予測シールド、エージェント AI、グラフ駆動型推論を用いて脅威を予測・防御する、最新の SOC を構築する方法を解説します。 |

| 登壇者 | Gary Berletti氏(KPMG社|Deputy Global CISO) Matt Graham氏(KPMG社|Global Cyber Security Innovation Lead) Raviv Tamir氏(Microsoft社|VP product strategy, Microsoft Threat Protection) |

過去の大規模攻撃から学んだ、2つの教訓

セッションは、マイクロソフト自身が経験した近年の大規模なサイバー攻撃から得られた、2つの重要な教訓を共有することから始まりました。

一つ目は、自分たちが管理していると信じている資産と、実際の資産との間には常にギャップが存在するという事実です。デモ用に作られたテナントや、セキュリティチームが関知していないシャドーITが、攻撃者にとって格好の侵入口となり、組織の弱点となっていました。

二つ目の教訓は、攻撃者が防御側よりも詳細な組織の地図、つまり資産同士のつながりを把握している場合、防御側は極めて不利になるという点です。広大で複雑なネットワーク環境では、たとえ攻撃の兆候を発見できたとしても、彼らがどこから来て、何を狙っているのかを正確に理解することは困難を極めます。

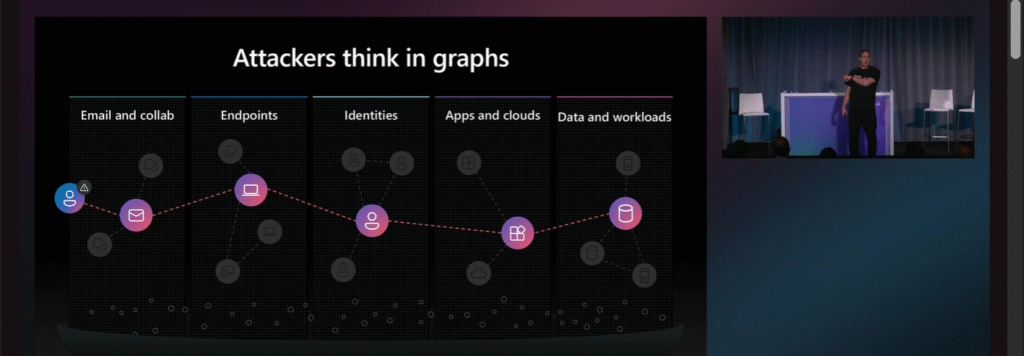

攻撃者はグラフで考え、防御者はリストで考える

━攻撃者はグラフで考え、防御者はリストで考える。この非対称性が続く限り、攻撃者は常に勝ち続ける。

この言葉が、本セッションの核となる考え方です。

攻撃者は、IDを踏み台にして、どの資産からどの資産へ移動できるか、という「つながり=グラフ」で組織を捉えています。一方で、防御側はエンドポイント、ID、クラウドといったサイロ化された情報の「リスト」を一つ一つ追いかけるのに必死でした。

攻撃者の考え(どの資産からどの資産へ移動できるか)を表した図

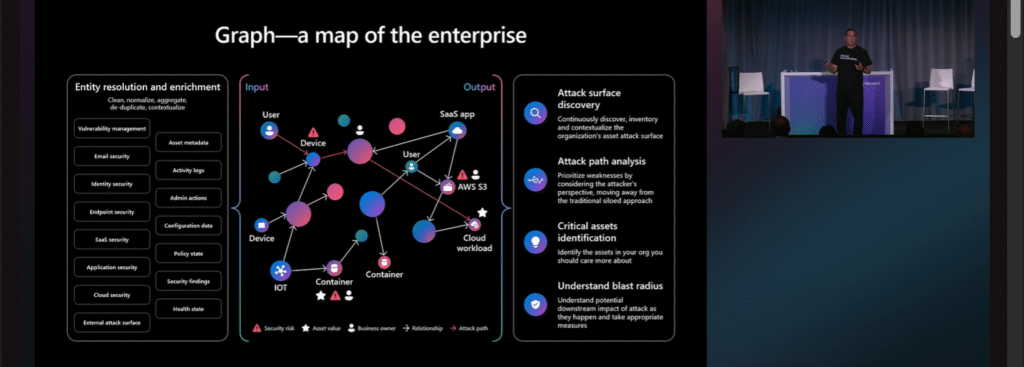

この根本的な問題を解決するため、マイクロソフトは組織のあらゆる資産とその関係性を可視化する「セキュリティグラフ」の構築に注力しています。

これは単なる資産目録ではありません。誰がどの資産を所有し、どのような脆弱性があり、どんなポリシーが適用されているかといった静的な情報に加え、過去の攻撃で実際にどのような経路が辿られたのか、といった動的な情報も重ね合わせる、多層的な「地図」なのです。

このグラフという地図があれば、私たちは攻撃者と同じ視点に立つことができます。

マイクロソフトが構築したセキュリティグラフ

【新発表】セキュリティグラフを支えるプラットフォームと新機能

このグラフベースのアプローチを実現するため、Ignite 2025ではいくつかの重要な発表がありました。

| 発表内容 | 概要 |

|---|---|

| Sentinelプラットフォームの発表 | これは、Microsoft DefenderとMicrosoft Sentinelを支える共通基盤です。 組織全体のセキュリティデータを集約し、後述する「セキュリティグラフ」を構築する中核となります。 |

| IDインベントリの機能刷新 | Microsoft Sentinelが、Entra IDだけでなくOktaやSaaSアプリなど、社内外のIDを統合管理。 これにより、一人のユーザーに紐づく全てのアクティビティを正確に追跡する「グラフ」の土台を築きます。 |

| Sentinelストア / セキュリティストアの発表 | これは、Microsoft Sentinelに、サードパーティ製のセキュリティ製品を接続するための公式な窓口です。 これにより、Microsoft製品以外のシグナルも「セキュリティグラフ」に統合し、より包括的な可視性を実現します。 |

| AWS/SAPなど他社プラットフォームとの連携強化 | Microsoft Sentinelの「グラフ」で検知した攻撃に対し、AWS環境でのリソース隔離や、SAPシステムでの取引停止など、Microsoft製品以外の環境でも直接的な防御アクションを実行可能にします。 |

これらの機能は、サイロ化されたセキュリティシグナルを統合し、組織全体の状況を文脈の中で理解するための強力な基盤となります。

運用現場を大きく変える可能性のある、2つのコンセプト

今回の発表の中で、特に運用担当者の日々の業務を大きく変える可能性を秘めているのが、「攻撃妨害」と「グラフベースの姿勢管理」という2つのコンセプトです。

攻撃妨害

「攻撃妨害」とは、一言で言えば「ランサムウェアのような高度な攻撃をAIがリアルタイムで検知し、自動で阻止する機能」です。

これまでは、大量のアラートの中から本当に危険な攻撃の連鎖を見つけ出し、人間が対応する必要がありました。しかし、この機能は、攻撃の兆候をリアルタイムでグラフ上にプロットし、99.9%の確信度で「これは本物の攻撃だ」と判断した瞬間に、人間の介入なしに自動で攻撃の連鎖を断ち切ります。

これを実現すると、SOCアナリストが深夜に対応に追われることなく、システムが自律的に組織を守ることが可能になります。

グラフベースの姿勢管理

もう一つの「グラフベースの姿勢管理」は、脆弱性管理のあり方を根本から変えるアプローチです。従来は、数万項目にも及ぶ脆弱性リストを前に、どこから手をつけるべきか途方に暮れることも少なくありませんでした。

この新しいアプローチは、システムの弱点である「単一障害点(Single Point of Failure)」を探す考え方を、防御に応用したようなものです。

まず「ドメインコントローラー」や「基幹データベース」といった「重要資産」を定義します。次に、その重要資産に至る無数の「攻撃経路」をグラフ上で可視化します。そしてここからが重要で、すべての脆弱性を修正するのではなく、多くの攻撃経路が共通して通過する、いわば攻撃側にとっての「単一障害点」となる一点を見つけ出し、そこを優先的に修正します。

たった一つの修正で、複数の攻撃経路をまとめて無力化できるため、運用担当者は、やみくもなパッチ適用作業から解放され、最小の労力で最大の防御効果を得ることに集中できるようになります。

AIは人の仕事を奪うのか? KPMGが語る「デジタルの同僚」との未来

セッションの後半では、KPMG社のDeputy Global CISOであるゲイリー・バーレッティ氏と、Global Cyber Security Innovation Leadであるマット・グラハム氏が登壇し、AIをセキュリティ運用にどう取り入れているかが語られました。

KPMGでは、AIを単なる自動化ツールではなく、人間のアナリストを拡張する「デジタルの同僚」と位置づけています。例えば、Copilot for Securityを活用することで、ジュニアアナリストでもガイド付きで脅威ハンティングを行えるようになり、スキルアップを加速させています。

一方で、AIがKQLクエリなどを自動生成することで、かえってジュニア層が基礎を学べなくなる「スキルの空洞化」という懸念も示されました。

これからのシニアエンジニアには、AIの出力を鵜呑みにせず、批判的に検証する能力をジュニア層に教え、AIと人間が協働するための新しいトレーニング方法を模索する役割が求められます。AIはアナリストの仕事を奪うのではなく、彼らの能力を増幅させ、より高度な判断に集中させるためのパートナーとなるのです。

【Ops Today解説】 講演から読み解く、運用現場の次の一手

筆者が今回の講演を受講して感じたのは、「セキュリティ運用のゲームチェンジが、いよいよ現実のものとなった」という感覚です。

これまで私たちが「いつかこうなれば良いのに」と夢見ていた未来が、具体的な製品や機能として目の前に現れたように思います。

なぜ「グラフ」と「AI」なのか? スピードの非対称性を覆す

なぜこの講演では、これほどまでに「グラフ」と「AI」が強調されたのか。

それは、従来の人間中心の運用では、攻撃のスピードと巧妙さに追いつけなくなったからだと言えると思います。講演でも触れられていたように、攻撃者はAIを駆使して我々よりも速く組織の地図を作り上げ、弱点を見つけ出します。

このスピードの非対称性を覆すには、防御側もAIを「デジタルの同僚」として迎え入れ、人間はより戦略的な役割を担うことが重要だと言えるでしょう。

今日から始める、攻撃者視点への第一歩

これまで多くの運用担当者が、「これからはAIを活用すべきだ」と理解しつつも、具体的に「どうすれば良いのか?」という問いに対する明確な答えを見つけられずにいたのではないでしょうか。

そんな中、今回の講演の大きなハイライトは、MicrosoftがAI活用のための具体的な道筋を、新機能という形で明確に示してくれた点でしょう。

Sentinelプラットフォームを中心とした新機能群は、私たちに「こうすればAIと共に攻撃者と同じ視点に立てる」という実践的な設計図を提示してくれました。

今すぐにできることとして、まずはMicrosoftが示したアプローチに倣い、まずは「自組織にとって絶対に守るべきものは何か(重要資産)」をチームで定義することから始めてみてはいかがでしょうか。この小さな一歩こそが、これまで絵に描いた餅だった「AI活用」を、自社の運用に落とし込むための、最も確実な第一歩となるはずです。

まとめ

本セッションで一貫して語られたのは、これからのセキュリティ運用が、個々のアラートに対応する「点」の防御から、資産のつながり、つまり「グラフ」を理解し、攻撃者の視点で弱点を予測する「線」と「面」の防御へと進化していく未来像でした。

そして、その進化の原動力となるのがAIです。AIは、脅威の検知、分析、対応を自動化・高度化するだけでなく、私たち人間がより創造的で戦略的な業務に集中するための「デジタルの同僚」となります。

変化の速い時代だからこそ、特定ツールの導入に終始するのではなく、AIやグラフといった新しい考え方を理解し、自社の運用にどう取り入れていくかを考え続けることが、これからのSOCやSecOps、運用のエンジニアにとって不可欠なスキルとなりそうです。